Visión general:

Configurar IBM Digital Certificate Manager for i (DCM) para permitir que IBM Cloud Storage Solutions for i (ICC) se comunique con IBM Cloud Object Storage (COS) mediante HTTP puede resultar confuso. En este artículo, cubriremos la configuración y proporcionaremos algunos pasos simplificados para obtener el certificado COS y la cadena de certificados.

Requisitos previos:

El documento supone que tiene una instancia de IBM i (LPAR) ejecutándose en IBM Power Virtual Server.

El enfoque recomendado para comunicarse con Power Virtual Server COS es utilizar un punto final privado virtual (VPE) en una nube privada virtual (VPC).

Este blog muestra cómo configurar un COS VPE. El documento también supone que tiene conectividad de red con la instancia de IBM i, que es necesaria para acceder a la interfaz web de DCM.

Configure la resolución de nombres para el punto final del servicio COS VPE:

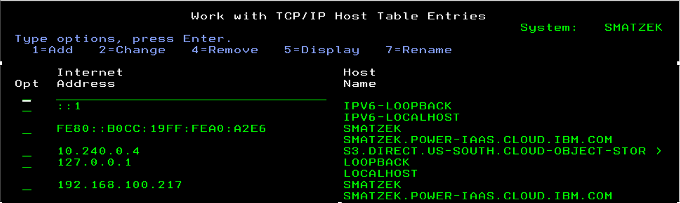

La instancia de IBM i debe configurarse para resolver el punto final del servicio COS VPE (nombre de host) en una dirección IP. Esto se puede hacer de dos maneras, dependiendo de cómo se creó el VPE. Si el VPE se vincula a varias direcciones IP o las IP del VPE cambian, se debe aprovisionar un servicio DNS con solucionadores personalizados en la nube para permitir que la VPC y IBM i resuelvan el nombre. Consulte este blog para obtener más información sobre cómo configurar solucionadores personalizados. Una vez que se configuran los resolutores personalizados, la segunda página de la pantalla de la opción 12 de CFGTCP se puede usar para agregar las IP del resolutor. Si el VPE vincula una única dirección IP, la resolución puede ser manejada por las entradas de la tabla de hosts de la instancia de IBM i. Esto es análogo a editar el archivo /etc/hosts en Linux. Para agregar entradas de host, ejecute CFGTCP y elija la opción 10.

En esta pantalla puede agregar la IP del VPE:

Configure autoridades de certificación para COS VPE en DCM:

Para que IBM Cloud Storage Solutions for i (ICC) utilice la comunicación HTTPS con COS, el certificado de autoridad de certificación (CA) de COS VPE y los demás certificados de CA en su cadena de certificados deben agregarse al almacén de certificados *SYSTEM en la instancia de IBM i, y el ICC debe agregarse a la lista de aplicaciones del almacén de certificados.

Almacene la CA COS VPE en el sistema de archivos IBM i:

SSH en IBM i usando un comando como ssh qsecofr@<ibmiIP>, ingrese a un shell PASE llamando a “CALL QP2TERM” o ingrese QSH desde una consola o una sesión emulada 5250. Los siguientes comandos y rutas suponen que ha iniciado sesión. como QSECOFR. Se puede utilizar otro perfil de usuario con autoridad suficiente. En la sesión de shell, ejecute el siguiente comando que almacenará el certificado CA COS VPE en el archivo /home/qsecofr/coscert.txt. El nombre de host “s3.*” en el comando debe ser el punto final del servicio COS VPE.

< /dev/null openssl s_client s3.direct.us-south.cloud-object-storage.appdomain.cloud:443 2>/dev/null | sed -n '/-----BEGIN CERTIFICATE-----/,/-----END CERTIFICATE-----/p' > coscert.txtAsegúrese de que el archivo coscert.txt tenga un ID de juego de caracteres codificado en ASCII (CCSID). El valor CCSID se puede comprobar ejecutando el mandato CL DSPATR OBJ('/home/qsecofr/coscert.txt') . Por ejemplo, el valor CCSID 819 es el CCSID ISO 8859-1 (ASCII) y el CCSID 37 es el EBCIDC establecido para “EE.UU., Canadá, Países Bajos, Portugal, Brasil, Nueva Zelanda, Australia”. Los valores CCSID de IBM i se pueden encontrar aquí. Si es necesario, cambie el valor CCSID a un CCSID ASCII con el siguiente comando: CHGATR OBJ('/home/qsecofr/coscert.txt') ATR(*CCSID) VALUE(819)

Obtenga información adicional sobre la conexión COS VPE:

En la misma sesión SSH, ejecute el siguiente comando. Producirá muchos resultados, algunos de los cuales serán necesarios para configurar el almacén de certificados. El nombre de host “s3.*” en el comando debe ser el punto final del servicio COS VPE.

< /dev/null openssl s_client s3.direct.us-south.cloud-object-storage.appdomain.cloud:443Dos secciones del resultado son de interés: 1. La cadena de certificados se ve así

Certificate chain

0 s:C = US, ST = New York, L = Armonk, O = International Business Machines Corporation, CN = *.s3.direct.us-south.cloud-object-storage.appdomain.cloud

i:C = US, O = DigiCert Inc, CN = DigiCert TLS RSA SHA256 2020 CA1

1 s:C = US, O = DigiCert Inc, CN = DigiCert TLS RSA SHA256 2020 CA1

i:C = US, O = DigiCert Inc, OU = www.digicert.com, CN = DigiCert Global Root CA

2 s:C = US, O = DigiCert Inc, OU = www.digicert.com, CN = DigiCert Global Root CA

i:C = US, O = DigiCert Inc, OU = www.digicert.com, CN = DigiCert Global Root CA2. Una sección como esta que enumera la versión de TLS utilizada y el cifrado que se ve así:

SSL-Session:

Protocol : TLSv1.2

Cipher : ECDHE-RSA-AES256-GCM-SHA384Inicie sesión en DCM y cree o abra el almacén de certificados *SYSTEM:

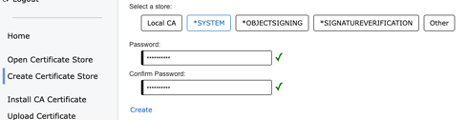

Para abrir DCM, abra http://<ibm-i-IP-address>:2006/dcm/login en su navegador web local. Inicie sesión como QSECOFR u otro usuario con autoridad suficiente. Nota sobre la versión: Las capturas de pantalla de los pasos de las siguientes secciones se realizaron con IBM i 7.5. Los pasos de DCM pueden variar ligeramente para otras versiones. Elija "Crear almacén de certificados" a la izquierda para crear el almacén de certificados *SYSTEM. Para crear la tienda se requiere una contraseña que se utilizará para desbloquear la tienda en futuros accesos.

Si *SYSTEM no es una opción en “Crear almacén de certificados”, ya está creado en LPAR y debe abrirse con “Abrir almacén de certificados”. La acción de apertura requiere la contraseña de la tienda.

Complete las CA e importe la CA COS VPE:

Elija Completar con CA en el menú de almacenamiento *SISTEMA:

Seleccione las CA que aparecen en la cadena de certificados COS VPE recuperada anteriormente. En este caso de ejemplo, se seleccionan las CA DigiCert Global Root G2 y DigiCert TLS RSA SHA256 2020 CA1. NOTA: Las CA y sus cadenas de certificados cambian periódicamente. A partir de mayo de 2024, las CA de la cadena de certificados COS no coinciden con lo que aparece en estas capturas de pantalla anteriores.

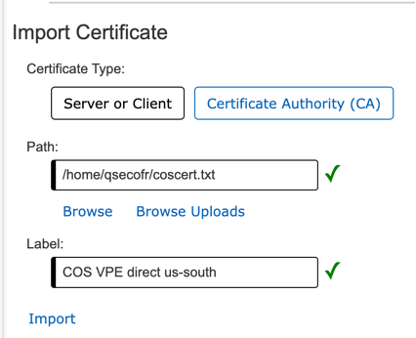

Haga clic en "Rellenar" y luego en "Atrás". Luego haga clic en "Importar" y elija importar una Autoridad de certificación (CA). Especifique el archivo de certificado COS que se almacenó previamente en el sistema de archivos de IBM i y proporcione un nombre descriptivo:

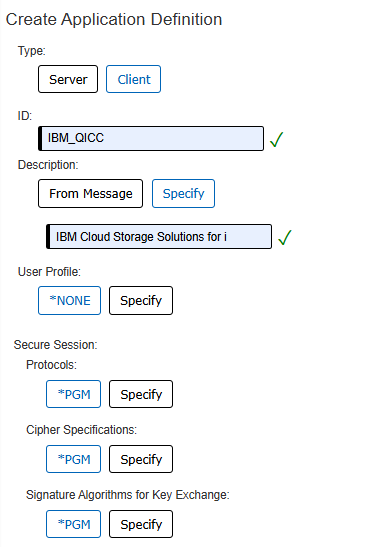

Agregue una definición de aplicación para ICC: Haga clic en "Administrar configuración de la aplicación" y luego haga clic en "Crear". Complete los campos como se muestra. Puede hacer clic en Especificar en Especificaciones de protocolo y cifrado para asegurarse de que el protocolo y el cifrado obtenidos anteriormente estén verificados de forma predeterminada. La configuración se puede volver a cambiar a *PGM después de la verificación. Presione "Crear" después de completar los campos y elegir las opciones.

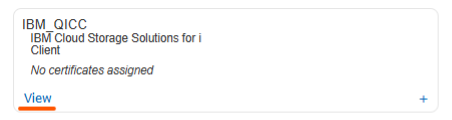

Opcional: Defina la lista de confianza de CA de QICC: De forma predeterminada, el perfil QICC confiará en todas las CA del almacén *SYSTEM. Si desea limitar las CA confiables al certificado y las CA utilizadas por COS, siga los pasos a continuación: En la pantalla Configuración de la aplicación, busque la aplicación IBM_QICC y haga clic en Ver.

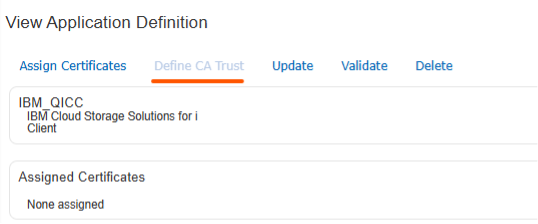

En la pantalla Ver definición de aplicación, haga clic en Definir confianza de CA.

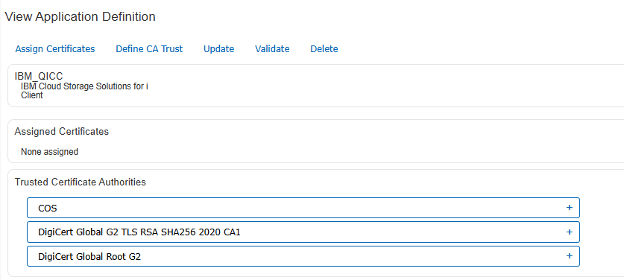

Seleccione los certificados que se completaron e importaron en los pasos anteriores.

Conclusión: Después de seguir estos pasos, ICC ahora puede utilizar HTTP para comunicarse con IBM Cloud Object Storage.

Características adicionales:

Guía del usuario de IBM Cloud Storage Solutions para i: https://www.ibm.com/docs/en/ssw_ibm_i_75/icc/iccumstpdf.pdf

Resolución de problemas de IBM Cloud Storage Solutions para i:

Escrito por: Samuel Matzek

Fuente: IBM Power

Comments